「接続から知能へ:ブロックチェーンとAIがIoTエコシステムを変革する方法」

Connecting Intelligence How Blockchain and AI Transform the IoT Ecosystem

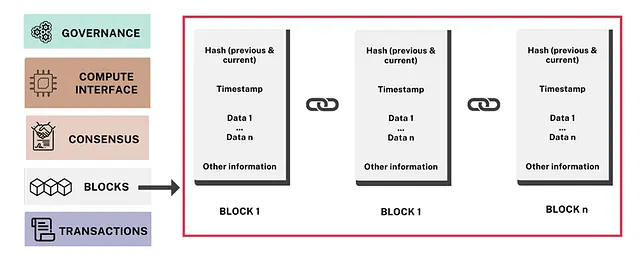

ブロックチェーンは、金融、データセキュリティとプライバシー、農業、サプライチェーンマネジメント、エネルギー、ヘルスケアなど、さまざまな分野の課題に対する解決策を提供する、安全で分散化されたタイムスタンプ付きデータ構造です。ブロックチェーンの名前は、そのアーキテクチャに由来しています。各ブロックが前のブロックと暗号ハッシュ値を使用して接続されるブロックのチェーンです。これは各ブロックのデータの整合性を検証し、悪意のある行動によるトランザクションのハッキングを大幅に削減します。ブロックは、トランザクションデータ、タイムスタンプ、現在のブロックと前のブロックのハッシュ値を含むデータ構造であり、取引のグループをブロックとしてまとめて台帳に格納することができます。

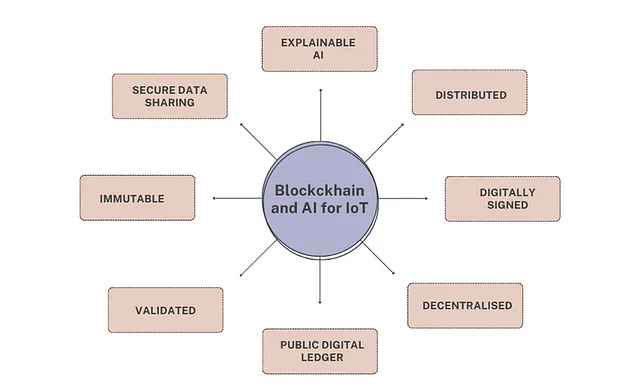

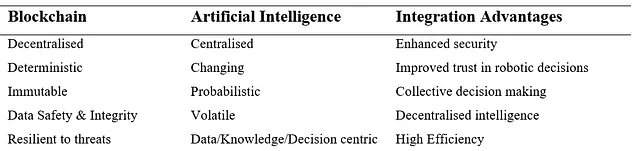

トランザクションはネットワークのメンバーによって生成され、交換されます。ブロックチェーンネットワークのタイプによっては、状態を変更することができる場合もあります。ブロックチェーンとAIの融合によるIoTでは、図2に示されているように、透明性の欠如やセキュリティ、集中型情報など、さまざまな課題に対する多くの機会が提供されます。

ブロックチェーン

台帳は、ブロックチェーンネットワークのすべてのユーザーが行ったすべての履歴的なトランザクションを含むなど、さまざまな情報を格納するデータ構造です。各ユーザーは台帳のコピーを持っています。

ブロックチェーンは、分散型の追加専用データ構造です。ブロックチェーンでは、信頼できないユーザーが相互作用するための中間エンティティを必要とせずに、分散型ピアツーピア(P2P)ネットワークを持つことができます。ブロックチェーンのインフラストラクチャは、図3に示すように、相互に接続されたメカニズムのグループとして考えることができます。

インフラストラクチャの底部には署名されたトランザクションがあり、これらはブロックチェーン技術の最も重要なメカニズムの1つであるブロックに収集され、格納されます。ブロックは、現在のブロックに前のブロックのユニークな暗号ハッシュ値を格納することで接続されます。

ブロックチェーンネットワークに接続するメンバーはノードと呼ばれます。ブロックチェーンに書き込み権限を持ち、ルールを検証するフルノードと呼ばれる人々がいます。彼らの役割は、トランザクションをブロックに割り当てて格納し、トランザクションが有効かどうかを判断し、ブロックチェーンに含めるべきかどうかを決定することです。例えば、アリスがビットコインをボブに送金し、同じビットコインをキャロルに送金しようとするとします。ネットワークのノードは、どのトランザクションが有効であり、したがってブロックチェーンに保持されるかどうかについて合意する必要があります。これにより、不正な枝や分岐がないことが保証されます。

これがコンセンサスメカニズム/プロトコルの目的であり、ブロックチェーンの種類によって異なる場合があります。最も一般的に使用されているのは、Proof-of-Work(PoW)とProof of Stake(PoS)です。他のコンセンサスメカニズムには、ビザンチンフォールトトレランス(BFT)とそのバリエーション、委任されたProof of Stake(DPoS)、Proof of Luck(PoL)、Proof of Elapsed-Time(PoET)、連邦ビザンチン合意(FBA)などがあります。

Proof of Workは、特定のパターンを持つハッシュを見つけるなど、複雑な計算プロセスを解決する必要がある分散型のコンセンサスプロトコルです。これにより、システムを操作することなく認証と検証が確保され、仲介機関なしで仮想通貨のマイニングや新しいトランザクションの検証が行われます。PoWは膨大なエネルギーを必要とし、ネットワークにより多くのマイナーが参加するにつれてエネルギー消費量が増えるため、Ethereumなどの多くのブロックチェーンでは、エネルギー消費量の大幅な削減とスケーラビリティの向上のために徐々にPoSに移行しています。

Proof of Stakeは、PoWに対する代替のコンセンサスメカニズムの1つであり、計算リソースの面でより効率的であり、ネットワークへの攻撃リスクを減らすため、攻撃が得られにくいように報酬の構造を構築します。

インフラストラクチャの上部には、ブロックチェーンが追加機能を提供できるCompute Interfaceレイヤーがあります。基本的に、ブロックチェーンはすべての過去のトランザクションから成る状態を格納しており、各ユーザーの残高を計算することができます。しかし、より複雑な問題に対しては、特定の基準が満たされた場合に一つから別の状態に移行するように動的に更新される高度な状態を格納する必要があります。この要件から、スマートコントラクト(SC)が生まれました。スマートコントラクトは、ブロックチェーンのノードを使用して契約条件を実行するものです。

ガバナンスレイヤーは、物理的な環境での人間の相互作用を考慮に入れます。したがって、ガバナンスは、さまざまなグループのアクターが集まって新しい方法を作成、維持、または統合し、ブロックチェーンを構成する入力を変更する方法に関与します。

スマートコントラクトは、「契約条件を実行するコンピュータ化されたトランザクションプロトコル」と定義されます。これは、トランザクションに追加のセキュリティを提供する契約ネットワークによってサポートされるプログラムであり、契約条項を強制または自己実行します。スマートコントラクトのコードはブロックチェーンネットワークに保存され、一意のアドレスで識別され、メンバーはそれに対してトランザクションを送信するだけで操作できます。スマートコントラクトの有効な実行は、コンセンサスメカニズムによって強制されます。

スマートコントラクトの急速な発展は、ブロックチェーンの第2世代であるBlockchain 2.0に大いに貢献しました。

ブロックチェーンネットワークの分類

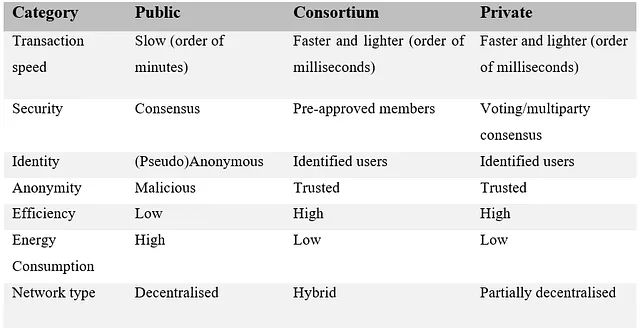

ブロックチェーンネットワークは、アクセス権に基づいてさまざまな方法で分類されることがあります。パブリックブロックチェーン(許可なし)では、誰でも新しいユーザーまたはノードマイナーとして参加し、トランザクションや契約などの操作を実行できます。プライベートおよびコンソーシアムネットワークは、許可されたユーザーのグループに属する許可されたブロックチェーンのタイプです。プライベートブロックチェーンは、非常に計算コストの高いPoWメカニズムを回避し、シビル攻撃のリスクが最小限に抑えられた不利な契約プロトコルに基づいたさまざまなコンセンサスプロトコルを利用できます。コンソーシアムブロックチェーンは、パブリックとプライベートの中間に位置するハイブリッドです。スケーラビリティとプライバシーはプライベートネットワークと似ていますが、メンバーのグループがトランザクションを検証できる点が異なります。表1には、各ブロックチェーンネットワークのキーコンポーネントが示されています。

パブリック

パブリック(許可なし)ブロックチェーンネットワークでは、データは公開され、すべてのメンバーがシステムに自由に参加または退出できます。ネットワークは、すべてのユーザーが読み取り(または文献でよく言われるように閲覧)および書き込み(作成)活動を行うことができるようにオープンになっています。パブリックブロックチェーンでは、メンバーはブロックチェーンコードをフレームワークにダウンロードし、必要に応じて変更して使用することができます。パブリックブロックチェーンの主な利点は分散化と透明性であり、ユーザーは常に匿名です。パブリックブロックチェーンのトランザクション時間は、コンソーシアムおよびプライベートブロックチェーンと比較して長くなります。パブリックブロックチェーンでは、少なくとも51%の検証者のコンセンサスが必要であり、セキュリティの計算問題を解決するために複雑な算術が使用されますが、これは非常に高い電力消費量を必要とし、攻撃に対しても脆弱です。

コンソーシアム

銀行、行政機関、およびプライベートブロックチェーン企業など、多くの組織が統合ブロックチェーンを提供しています。コンソーシアムブロックチェーンは許可されたフレームワークとして機能し、すべてのユーザーがブロックチェーン上の情報を読むことができます。ただし、一部の許可された信頼できるユーザーのみがブロックチェーンに書き込む権限を持っています。コンソーシアムブロックチェーンネットワークは、ユーザーが事前に承認されているため、パブリックよりも高速で軽量です。通常、トランザクションは1秒以内に承認され、エネルギーをより少なく消費します。

プライベート

プライベートブロックチェーンも、既知のアイデンティティと事前承認されたユーザーを使用しているため、承認によるエネルギー消費が少なく、高速です。プライベートブロックチェーンネットワークは、1つの組織によって監視され、メンバーは常に組織内で知られている許可フレームワークの一種です。プライベートネットワーク上のトランザクションの承認時間は通常1秒未満です。

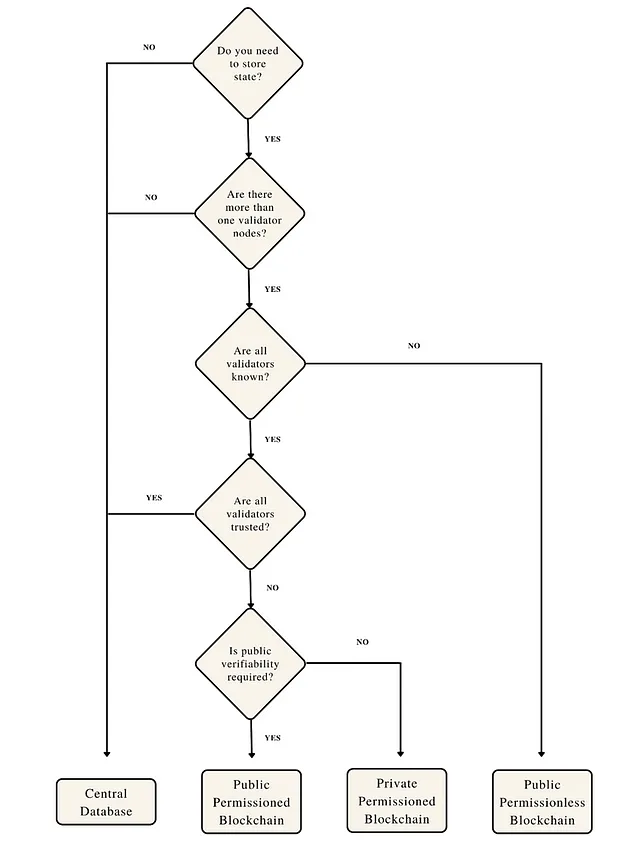

以下では、ブロックチェーンネットワーク技術の分類方法を提供し、ブロックチェーンで共有される情報の所有権と管理以外の追加機能を検討します。状態を保存する必要があるかどうか、検証ノードの数、およびそれらが信頼できるかどうかなどの特性を調査し、具体的な問題に基づいて適切なブロックチェーン技術を選択する方法について説明します。

一般的に、ブロックチェーン技術は、互いに信頼しない複数の関係者が相互作用し、システムの状態を格納する場合には良い選択肢です。具体的な問題に基づいて選択されたブロックチェーン技術の決定プロセスを支援するためのフローチャートは、図4に示されています。私たちは、システムの状態を書き込む1つまたは複数のエンティティを考慮しています。つまり、ライターは、従来の集中型データベースシステムの書き込みアクセスを持つパーティまたはブロックチェーンシステムのコンセンサス参加者に対応します。

データを格納する必要がない場合、ブロックチェーンは無用であり、通常のデータベースがより適しています。さらに、バリデーターノード(ライター)が1つしかない場合、ブロックチェーンは追加の透明性を提供せず、情報交換のパフォーマンスと速度を低下させます。すべてのバリデーターが互いに信頼している場合、共有書き込みアクセスを持つ集中型データベースが最適な選択肢です。対照的に、互いに信頼していない場合、許可されたブロックチェーンを使用する必要があります。

さらに、ブロックチェーン技術の選択は、公開検証性が必要かどうかに依存します。状態を読むことができる場合、パブリック許可ブロックチェーンを使用できます。ただし、読み取りグループを制限する必要がある場合は、プライベート許可ブロックチェーンが最適な選択肢になります。バリデーターノードのセットが不明な場合(通常、仮想通貨で起こることです)、パーミッションレスブロックチェーンネットワークを採用する必要があります。

ブロックチェーンの特徴

ブロックチェーン技術は、多くのセクターで多くの利点を提供することができます。主な特徴は以下の通りです:

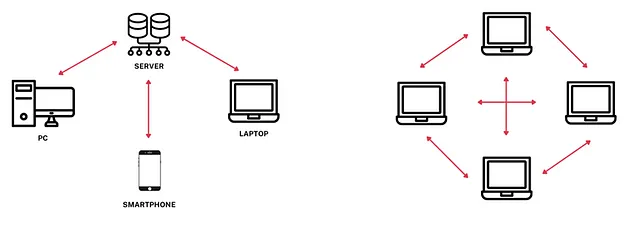

分散化:ブロックチェーンは通常、ピアツーピアの相互作用に基づく分散化されたフレームワークです(図5参照)。分散化により、関与するすべてのメンバーの処理能力を使用することができ、遅延を低減し、単一障害点を排除します。

透明性:ブロックチェーンの主な利点の1つは、中央集権化システムに対する向上した信頼性と透明性です。状態を格納し、メンバーにアクセスを提供します(上記のネットワークに依存)。

不変性:ハッシュ関数は不変であり、現在のブロックを前のブロックに接続し、ブロックの情報の完全性を維持するために使用されます。ブロックを変更する唯一の方法は、多数のユーザーがその変更に同意することです。

強化されたセキュリティ:公開鍵とコンセンサスプロトコルの使用により、攻撃のリスクが最小限に抑えられ、ネットワークの信頼性とセキュリティが向上します。システム全体に重大な影響を与える可能性のある単一障害点の欠如は、従来の集中型システムと比較して強化されたセキュリティを提供します。

匿名性:公開ネットワークの場合、擬似匿名のIDが使用され、ユーザーのプライバシーを保護し、透明かつ信頼性のあるトランザクションを提供します。

自律性:ブロックチェーンは、スマートかつ自律的な意思決定を行う新しいデバイスの製造を大幅にサポートします。たとえば、自律型車両などです。

弱点と脅威

ブロックチェーン技術は侵害されにくく、暗号パズルとコンセンサスメカニズムによってあらゆる種類の攻撃に対処できることが証明されています。ハッキングすることはほぼ不可能です。ただし、ブロックチェーンの継承されたセキュリティ特性により、攻撃に対して強いですが、完全に保護されているわけではありません。

51%攻撃:この攻撃は、ブロックチェーン技術における最も一般的な脅威であり、過半数攻撃とも呼ばれます。これは、マイナーのクラスタがネットワークの50%以上のマイニングハッシュレートまたは計算能力を制御し、コンセンサスを制御し、新しいトランザクションの確認をブロックし、新しいトランザクションの順序を変更し、ブロックチェーンを変更することができる場合に発生します。さらに、攻撃者はブロックチェーンの一部を書き換え、完了したトランザクションを元に戻すことができ、二重支払いと呼ばれる問題が発生します。マイニングプールの急速な成長(2014年に一時的にビットコインのマイニングパワーの51%に到達したGHash.io4の存在)により、この攻撃が発生する可能性が高まり、それによってビットコインの完全性が危険にさらされる可能性があります。

ソーシャルエンジニアリング:フィッシングは最も一般的なソーシャルエンジニアリング攻撃であり、偽の電子メールを使用して被害者をだましてプライベートキーやログイン資格情報、個人情報を提供させることを含みます。フィッシングの場合、システムには欠陥がなく、問題は人間の不注意やミスです。一方、攻撃者は電子コミュニケーションで信頼できる存在として提示されます。

ソフトウェアの欠陥:ブロックチェーンを採用したソフトウェアアプリケーションはまだ多くのバグやソフトウェアの欠陥に対して脆弱です。そのため、ペネトレーションテスト、コードレビュー、スマートコントラクトの監査など、厳密なテストと検証を受けることが非常に重要です。

マルウェア:ブロックチェーンの文脈におけるマルウェアは、上記で議論されたシステムの欠陥を利用してパフォーマンスの問題を引き起こし、コンピュータのリソースに制限なくアクセスします。マルウェアは、アプリケーションに基づいて、有害なブロックマイニングプログラム、仮想通貨取引所のハックソフトウェア、またはネットワークのユーザーから仮想通貨を盗むことができる他のどのコードでも重大な脅威です。

サービス拒否(DoS)、中間者攻撃(MitM)、またはサイビル攻撃もネットワークの動作を低下させる可能性があります。ピアツーピアプロトコルやIoTシステムの多くは、通信に大きく依存しているため、これらの脅威に対して脆弱です。

リソースの浪費と使いやすさ

ブロックチェーンネットワークのメンテナンスには膨大な電力が必要です。2014年には、ビットコインのマイニングに使用される電力はアイルランドの電力消費量に匹敵していました。また、ブロックチェーン技術の利用可能性の向上(例:より使いやすいアプリケーションプログラミングインタフェース、APIを介した利用可能性)は、技術的なコンピュータ科学以外の領域におけるその露出を増やし、リソースの浪費の問題に取り組むのに役立つでしょう。

人工知能

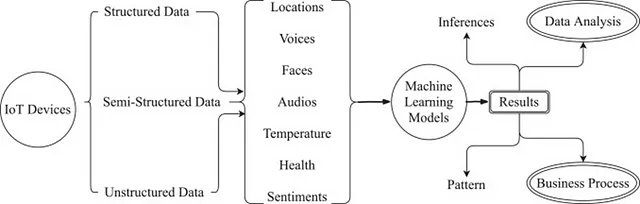

人工知能は、大量のデータを使用して機械が人間の知能を表示できるようにする新興技術です。これらのデータは、主にIoTセンサーやデバイスによって生成されます。これらのデータは、パターンや異常を特定し、正確な予測を行うためのモデルのトレーニングに使用されます。自動的な意思決定能力や意思決定の合理化などを利用することで、デバイスはオペレーションを最適化し、倉庫を管理し、ダウンタイムを減らすなどの活動を行います。AIベースのIoT認証により、MLモデルに基づいた強化されたセキュリティソリューションを提供します。

AIは、深い理解を獲得し、インテリジェントな特性を示すシステムを設計することを提案する技術です。現在の成長は、機械学習、深層学習などの人工知能の一部、つまり大量の未処理データに基づいて関連性を見つけて学習するモデルの開発に帰因しています。深層学習(DL)モデルは、デジタルデータが豊富で予測タスクを自動化する経済的な動機が強い場合に大いに適用され、新たな基準を設定しています。

モノのインターネット(IoT)

IoTは、物理的なオブジェクトが互いや外部環境と対話しながら、リアルタイムで大量のデータを共有し、情報の転送、分析、通信、独立および遠隔操作、他のシステムとの対話などのサービスを提供するネットワークです。

センサーやウェアラブルなどの接続デバイスを利用して、常に接続された未来に向けて進むための支援役となるIoTは、2030年までには5000億台になると予想されています。

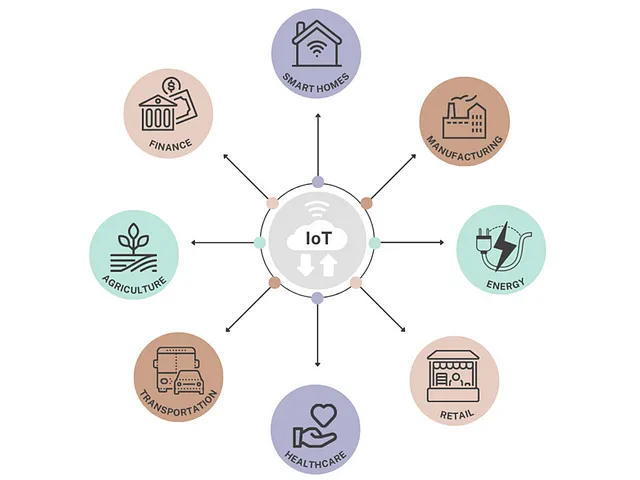

現在、IoTは図7に示されるように、多くのセクターで活用されています。

AIとブロックチェーンの統合

データの安全性と信頼性の向上。ブロックチェーンに含まれる情報は非常に安全とされており、したがって、人工知能アルゴリズムは信頼できるデータに基づいて学習し、より信頼性のある意思決定を行うことができます。

ロボットの意思決定における信頼性の向上。AIシステムのロボットの意思決定プロセスをブロックチェーンに記録することで、一般の人々に対してより透明性を持たせ、その信頼を得ることができるでしょう。

IoTとブロックチェーンの統合

IoT技術は、プロセスの自動化を最適化すると同時に、膨大な量のデータを取得することができます。過去10年間、クラウドコンピューティングは、IoTに必要な機能を提供するのに役立ちました。クラウドコンピューティングのような中央集権的なアーキテクチャは、IoTの開発に大いに役立っていますが、ブラックボックスのような振る舞いをしており、ネットワークメンバーは提供した情報がどこでどのように使用されるのかを知らず、信頼性に欠けています。

ブロックチェーン技術は、信頼性のある共有環境を提供し、情報が信頼性があり、透明性があり、追跡可能な状態であるため、IoTを進化させることができます。データソースは常に特定できるため、セキュリティはさらに向上し、データは不変のままです。これにより、ブロックチェーンの利用は、IoTに堅牢で透明性のある情報を補完することができます。

しかし、ブロックチェーンのアプリケーションは広く展開されていますが、未解決の問題も多く存在しています。そのため、ブロックチェーンはスケーリングされ、より効率的になっていますが、耐久性には欠けています。

AIによるIoTのためのブロックチェーン

ブロックチェーン技術はセキュリティのために使用されていますが、ネットワークの規模、複雑さ、トランザクションのコストなど、さまざまな課題が存在します。これらの課題に対処するために、人工知能とブロックチェーンの統合が重要な役割を果たすことができます。

この統合により、AIアルゴリズムによって容易に分析できる数十億のIoTデバイスによって生成される膨大なデータ量に関連する多くのIoTの課題に対処することができる堅牢な技術が生み出されます。ブロックチェーンは、IoTデバイスのアクションの不変の記録を保存し、分散型システムにおいて自律的な運用を提供できます。ブロックチェーンネットワークは、IoTインフラをより安全で強固なものにすることができます。しかし、計算リソースの制約により、ブロックチェーンネットワークはスケーラビリティの問題やトランザクション処理の遅延によって制限されることがあります。

AIをブロックチェーンと統合することで、両方の技術に利益をもたらすことができます。AIにとって、ブロックチェーンは透明性や説明可能性など、AIの多くの問題に対する解決策を提供できます。さらに、ブロックチェーンはデータ共有のセキュリティを向上させ、より多くのデータ、増加したトレーニングデータを可能にし、より効率的かつ正確なアルゴリズムを生成することができます。さらに、AIをスマートコントラクトと組み合わせることで、リスクを減少させることができます。スマートコントラクトは、条件が満たされた場合に詳細なアクションを実行するようにプログラムされています。

ブロックチェーンの場合、AIはコンセンサスプロトコルなど、いくつかの問題の解決策を提供することができます。AIをPoWやPoSに採用することで、ノードはトランザクションを迅速かつ効率的に検証することができます。さらに、AIはブロックチェーンのスケーラビリティの問題を解決し、マイニングには膨大なエネルギーが必要なため、エネルギー消費を向上させることができます。

結論

結論として、ブロックチェーンとAIの融合は、IoTエコシステムにおいて大きな変革のポテンシャルを持っています。ブロックチェーン技術のセキュアで分散化された性質と、AIの分析およびインテリジェントな意思決定能力により、ピアツーピアの相互作用における透明性、セキュリティ、信頼性の新たな展望が開けます。データの整合性、透明性の欠如、中央集権型システムなどの課題に対処することで、この強力な組み合わせはさまざまなセクターで革新的なソリューションの可能性を拓きます。技術が進化し、よりアクセスしやすくなるにつれて、その利点を生かす一方で潜在的な弱点や脅威を緩和することが重要です。ブロックチェーンとAIのポテンシャルをIoTエコシステムで受け入れることは、確実に進歩を促し、産業を再構築し、よりスマートでつながった未来に貢献するでしょう。

We will continue to update VoAGI; if you have any questions or suggestions, please contact us!

Was this article helpful?

93 out of 132 found this helpful

Related articles